Konfiguracja programu antywirusowego ESET Internet Security

Domyślne ustawienia programu antywirusowego są skonfigurowane w taki sposób, by były one optymalne dla każdego urządzenia i użytkownika komputera. Nie mniej jednak programy pozostawiają otwartą furtkę do zmiany tych ustawień, które pozwolą zwiększyć zapewnianą przez ich algorytmy i skanery czułość wykrywania zagrożeń i blokowania ataków sieciowych. W tym poradniku pokażemy jak skonfigurować program ESET Internet Security w taki spósób by zapewniał jak najlepszą ochronę.

UWAGA! Zmiany ustawień programu zwiększają czułość wykrywania szkodliwego oprogramowania oraz zwiększają aktywność skanerów antywirusowych. Jeśli posiadasz wolny komputer (4GB RAM oraz system zainstalowany na nośniku HDD), zalecamy nie modyfikować tych ustawień. Ich zmiana powoduje zwiększenie ochrony, kosztem wydajności. Ustawienia należy zmieniać wtedy gdy mamy pewność, że wiemy co robimy oraz posiadamy odpowiednio szybki sprzęt. Ponadto warto tutaj zaznaczyć, że po zmianie ustawień, ochrona antywirusowa będzie bardzo czuła, dlatego możesz być irytowany komunikatami fałszywego alarmu wykrycia wirusa.

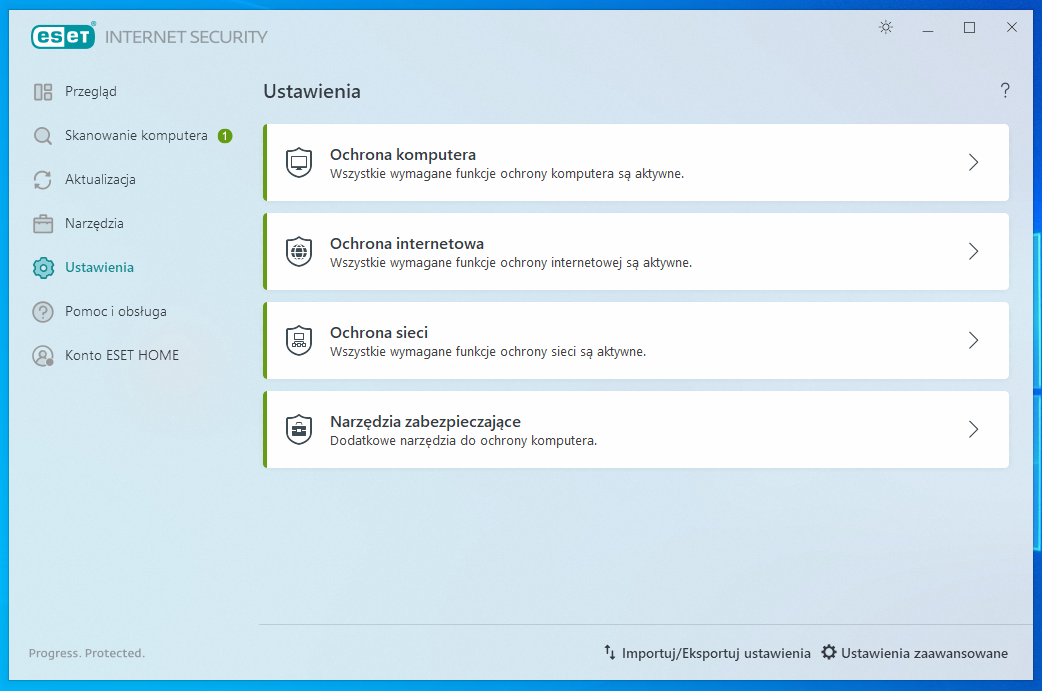

Po zainstalowaniu programu przechodzimy do jego ustawień, klikamy na przycisk "Ustawienia" a potem odpowiednio "Ustawienia zaawansowane".

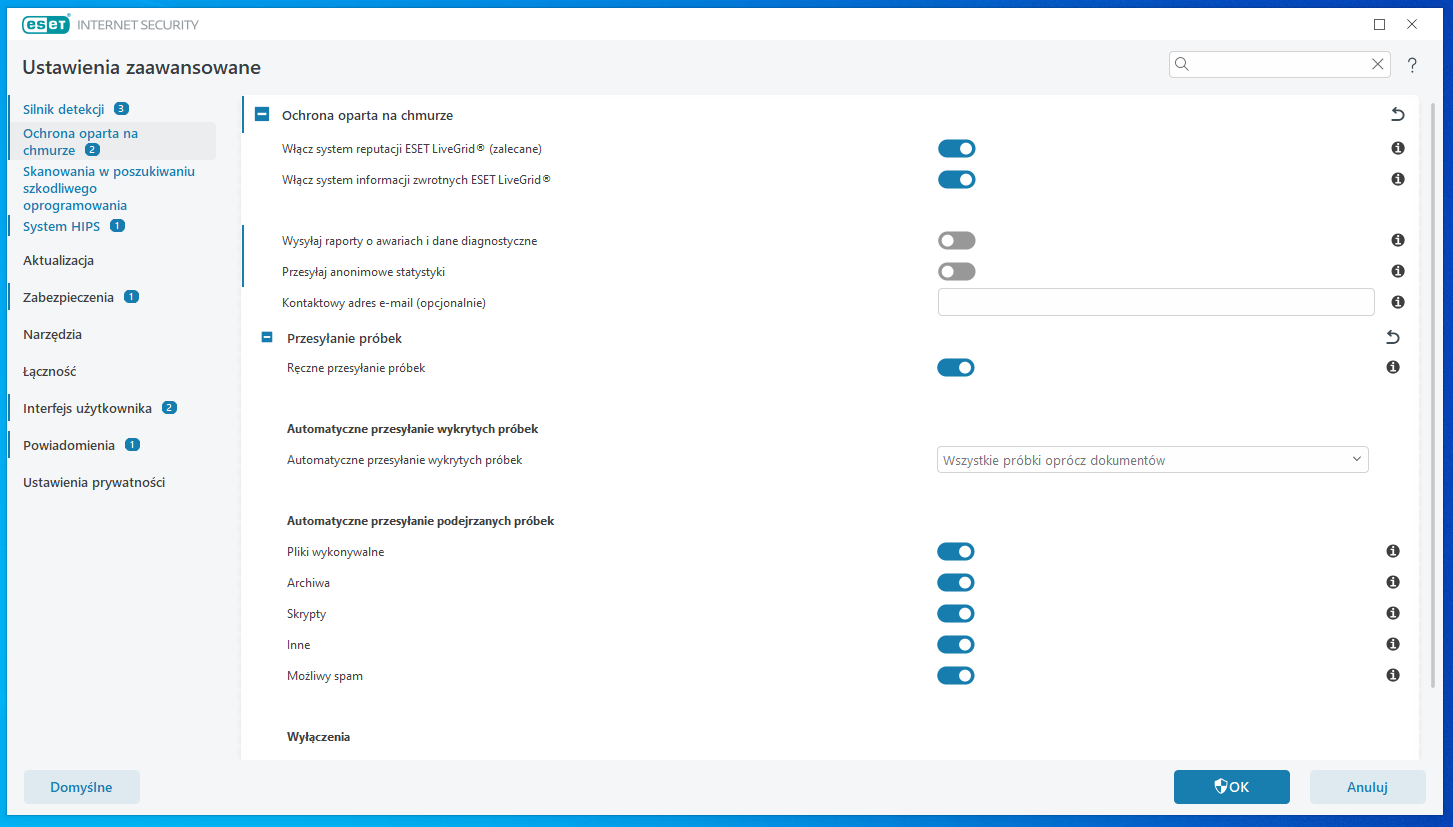

W sekcji "Ochrona oparta na chmurze" włączamy odpowiednie opcje: "Włącz system reputacji LiveGrid" oraz "Włącz system informacji zwrotnych zawartych w ESET LiveGrid". Następnie zaznaczamy opcję do ręcznego przesyłania próbek, wybieramy z listy opcję "Wszystkie próbki oprócz dokumentów". Z listy automatycznie wysyłanych próbek- zaznaczamy wszystkie opcje. W ten sposób włączamy dane telemetryczne, które pozwolą zwiększyć wykrywanie zarażonych plików na komputerze.

W sekcji "Ochrona oparta na chmurze" włączamy odpowiednie opcje: "Włącz system reputacji LiveGrid" oraz "Włącz system informacji zwrotnych zawartych w ESET LiveGrid". Następnie zaznaczamy opcję do ręcznego przesyłania próbek, wybieramy z listy opcję "Wszystkie próbki oprócz dokumentów". Z listy automatycznie wysyłanych próbek- zaznaczamy wszystkie opcje. W ten sposób włączamy dane telemetryczne, które pozwolą zwiększyć wykrywanie zarażonych plików na komputerze.

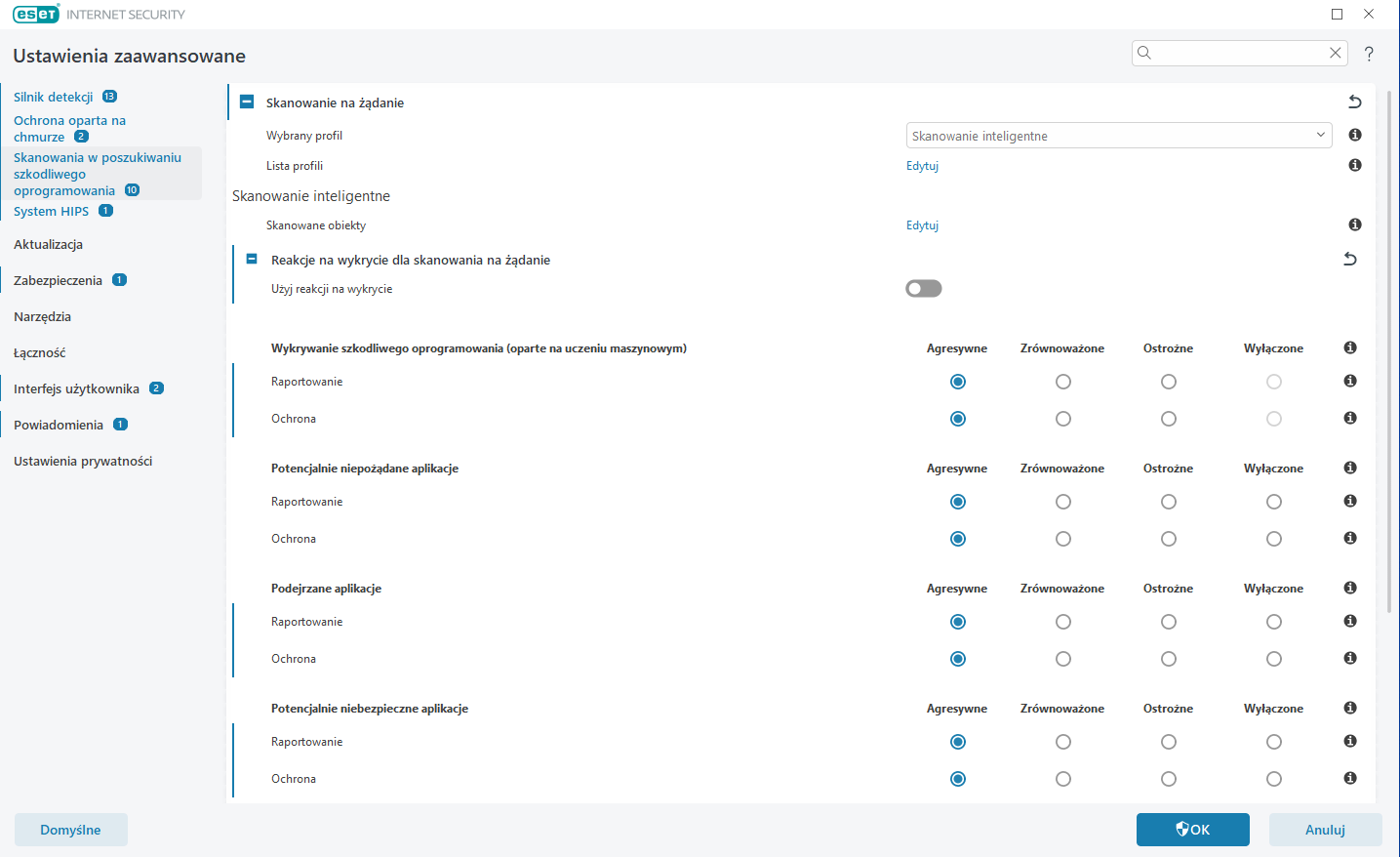

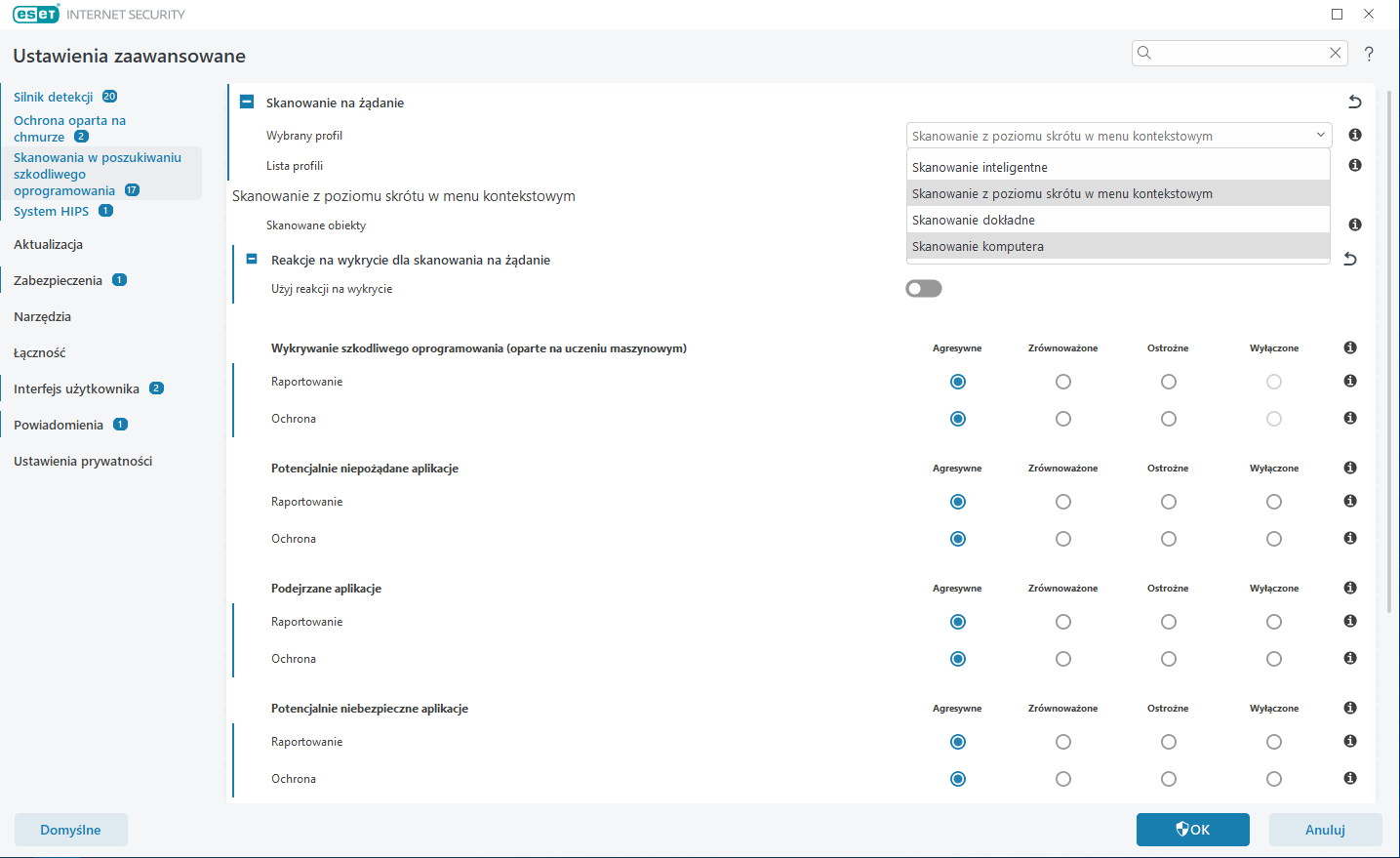

Przechodzimy teraz do ustawień skanera antywirusowego. Klikamy w tym celu na sekcję "Skanowania w poszukiwaniu szkodliwego oprogramowania". Z listy profilów wybieramy na początku "Skanowanie inteligetne". Odznaczamy opcję "Użyj reakcji na wykrycie" po to aby zmienić domyślne działanie leczenia wirusów na automatycznie usuwanie lub przenoszenie ich do kwarantanny w pózniejszym etapie konfiguracji. Zjeżdzamy w dół, w opcjach wykrywania szkodliwego oprogramowania, zaznaczamy wszystkie opcje na listach na "Agresywne".

Przechodzimy teraz do ustawień skanera antywirusowego. Klikamy w tym celu na sekcję "Skanowania w poszukiwaniu szkodliwego oprogramowania". Z listy profilów wybieramy na początku "Skanowanie inteligetne". Odznaczamy opcję "Użyj reakcji na wykrycie" po to aby zmienić domyślne działanie leczenia wirusów na automatycznie usuwanie lub przenoszenie ich do kwarantanny w pózniejszym etapie konfiguracji. Zjeżdzamy w dół, w opcjach wykrywania szkodliwego oprogramowania, zaznaczamy wszystkie opcje na listach na "Agresywne".

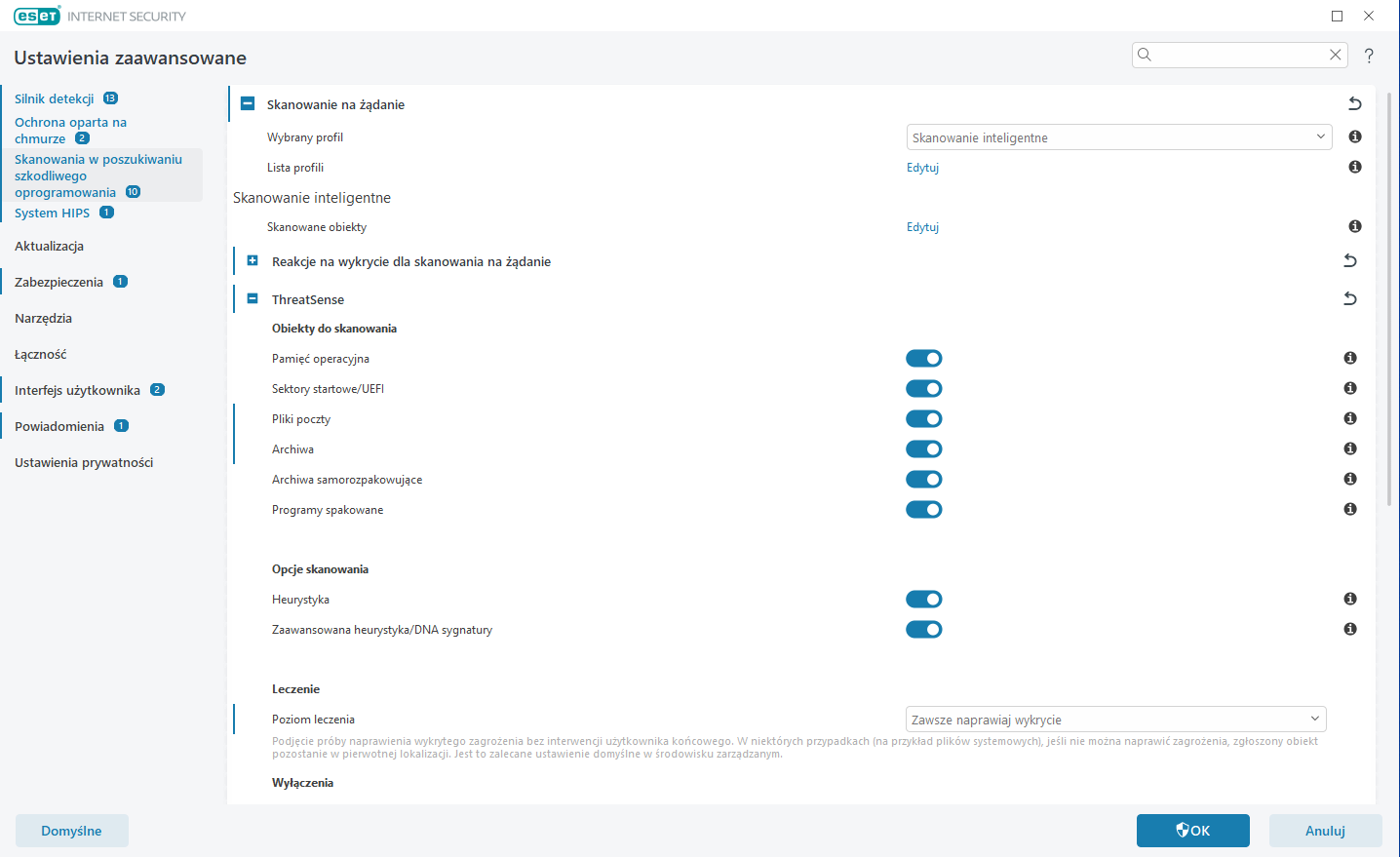

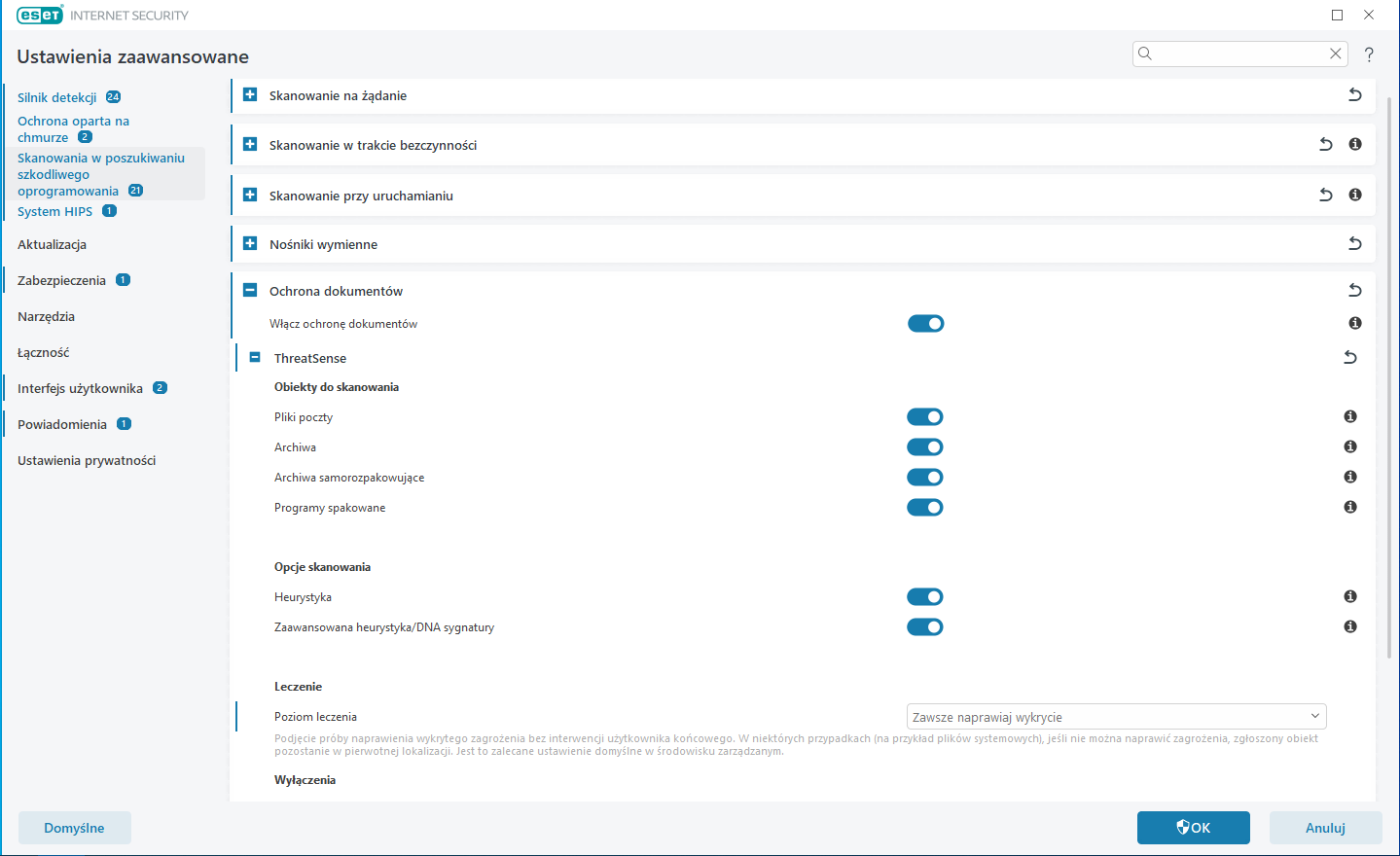

Chowamy zakładkę, przechodzimy do "Threat Sense"- tutaj zaznaczamy wszystkie rodzaje plików, jakie skaner ma skanować. W opcjach leczenia wybieramy opcję- "Zawsze naprawiaj wykrycie".

Chowamy zakładkę, przechodzimy do "Threat Sense"- tutaj zaznaczamy wszystkie rodzaje plików, jakie skaner ma skanować. W opcjach leczenia wybieramy opcję- "Zawsze naprawiaj wykrycie".

Proces powtarzamy dla każego pozostałego profilu z listy.

Proces powtarzamy dla każego pozostałego profilu z listy.

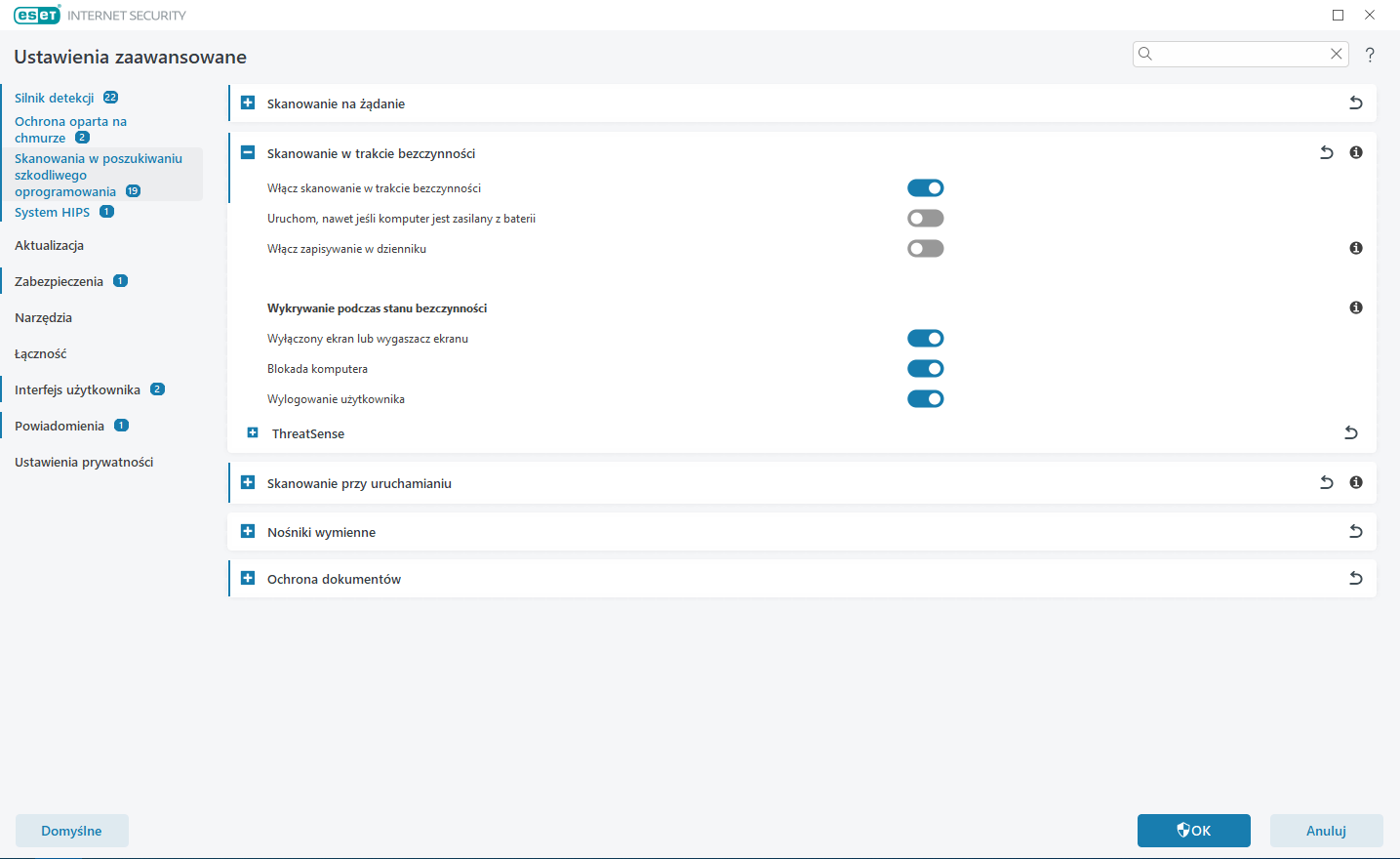

Zmieniamy teraz zakładkę na sekcję "Skanowanie w trybie bezczynności" i przechodzimy do ustawień- włączamy tam opcję skanowania w trybie beczynności w trakcie blokady, wylogowania użytkownika oraz wyłączonego ekranu.

Zmieniamy teraz zakładkę na sekcję "Skanowanie w trybie bezczynności" i przechodzimy do ustawień- włączamy tam opcję skanowania w trybie beczynności w trakcie blokady, wylogowania użytkownika oraz wyłączonego ekranu.

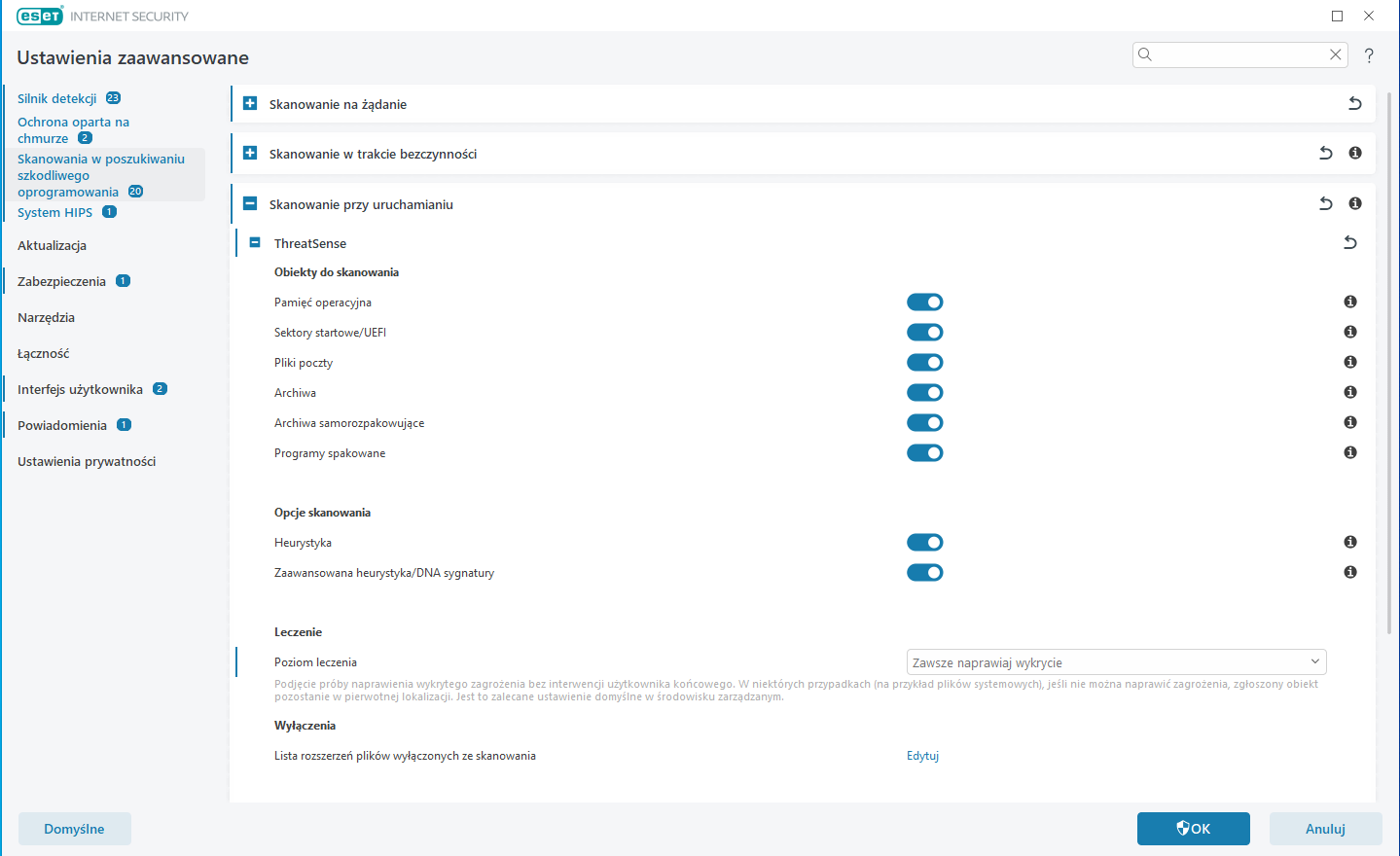

W zakładce "Skanowanie przy uruchamianiu" zaznaczamy wszystkie obiekty które mają zostać przeskanowane przez skaner w trybie bezczynności. Włączamy heurystykę i zmieniamy poziom leczenia na "Zawsze naprawiaj wykrycie".

W zakładce "Skanowanie przy uruchamianiu" zaznaczamy wszystkie obiekty które mają zostać przeskanowane przez skaner w trybie bezczynności. Włączamy heurystykę i zmieniamy poziom leczenia na "Zawsze naprawiaj wykrycie".

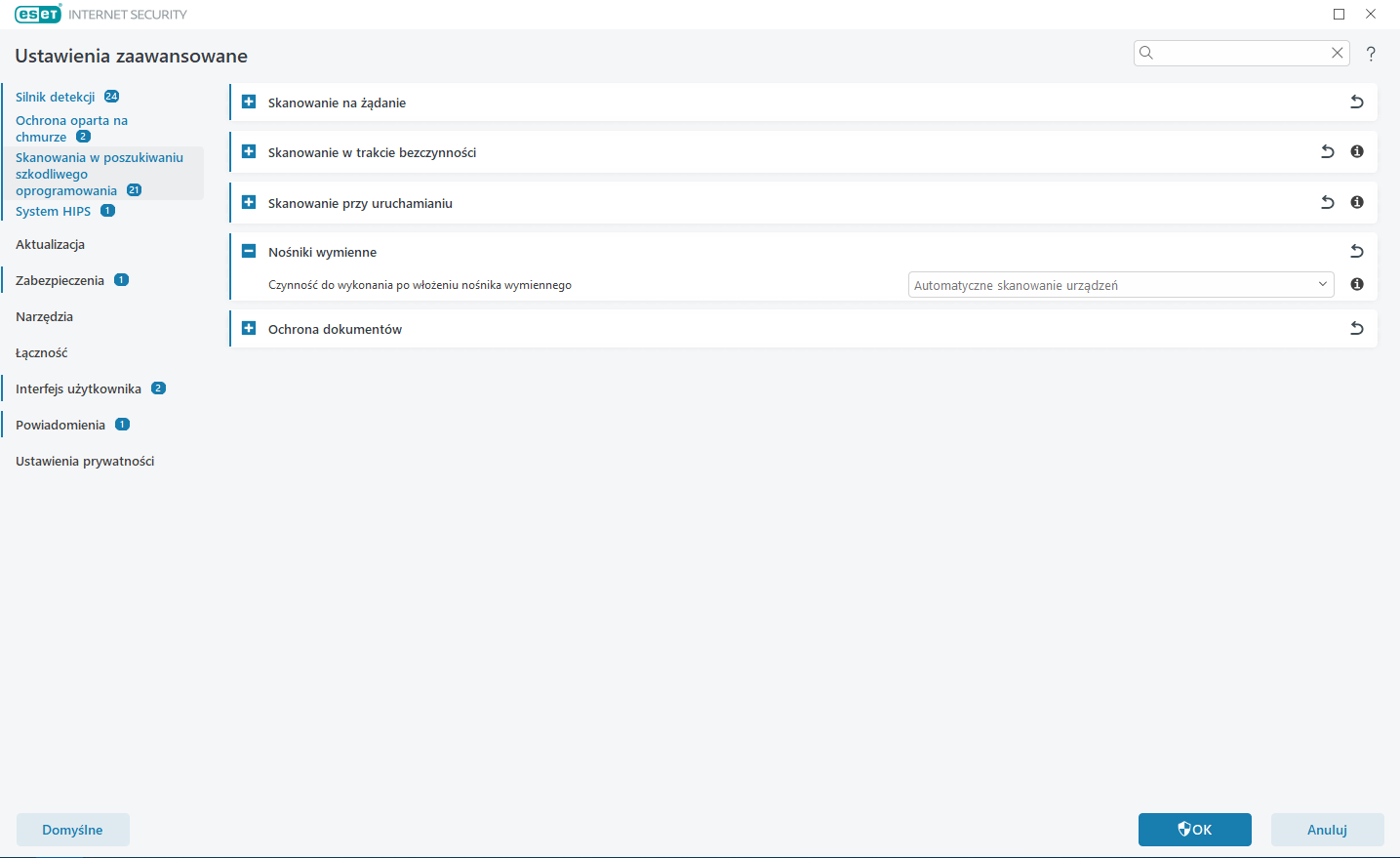

Włączamy również skanowanie nośników wymiennych, zmieniając pozycję na liście w odpowiedniej sekcji na tryb automatyczny.

Włączamy również skanowanie nośników wymiennych, zmieniając pozycję na liście w odpowiedniej sekcji na tryb automatyczny.

Włączamy również ochronę wszystkich naszych dokumentów, zaznaczając wszystkie pozycje na liście tak jak na wcześniejszych konfiguracjach (mniej więcej tak jak na poniższym zdjęciu).

Włączamy również ochronę wszystkich naszych dokumentów, zaznaczając wszystkie pozycje na liście tak jak na wcześniejszych konfiguracjach (mniej więcej tak jak na poniższym zdjęciu).

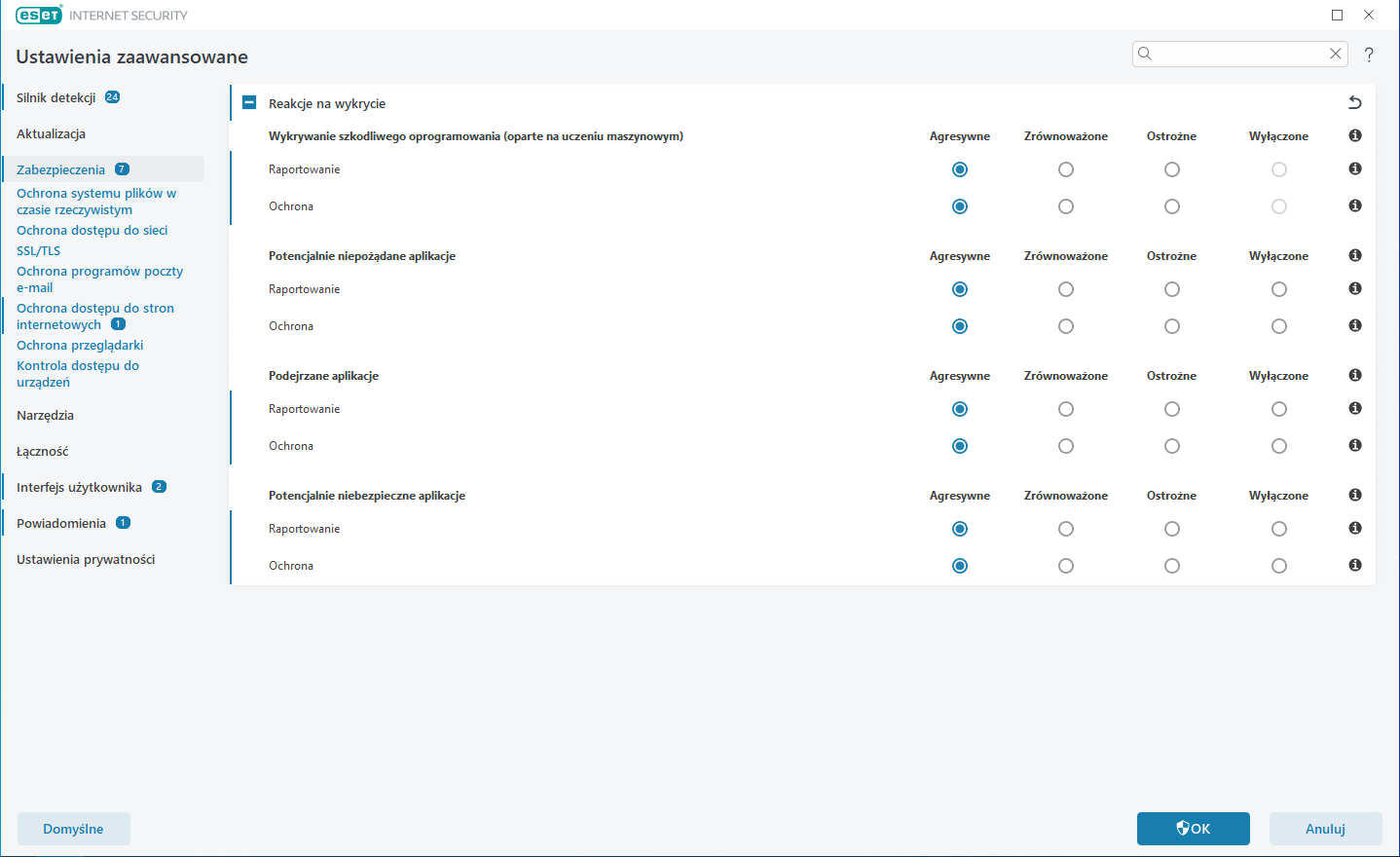

Przechodzimy do zakładki "Zabezpieczenia". W opcjach "Reakcje na wykrycie", dla każdej kategorii na liście zaznaczamy opcję "Agresywne".

Przechodzimy do zakładki "Zabezpieczenia". W opcjach "Reakcje na wykrycie", dla każdej kategorii na liście zaznaczamy opcję "Agresywne".

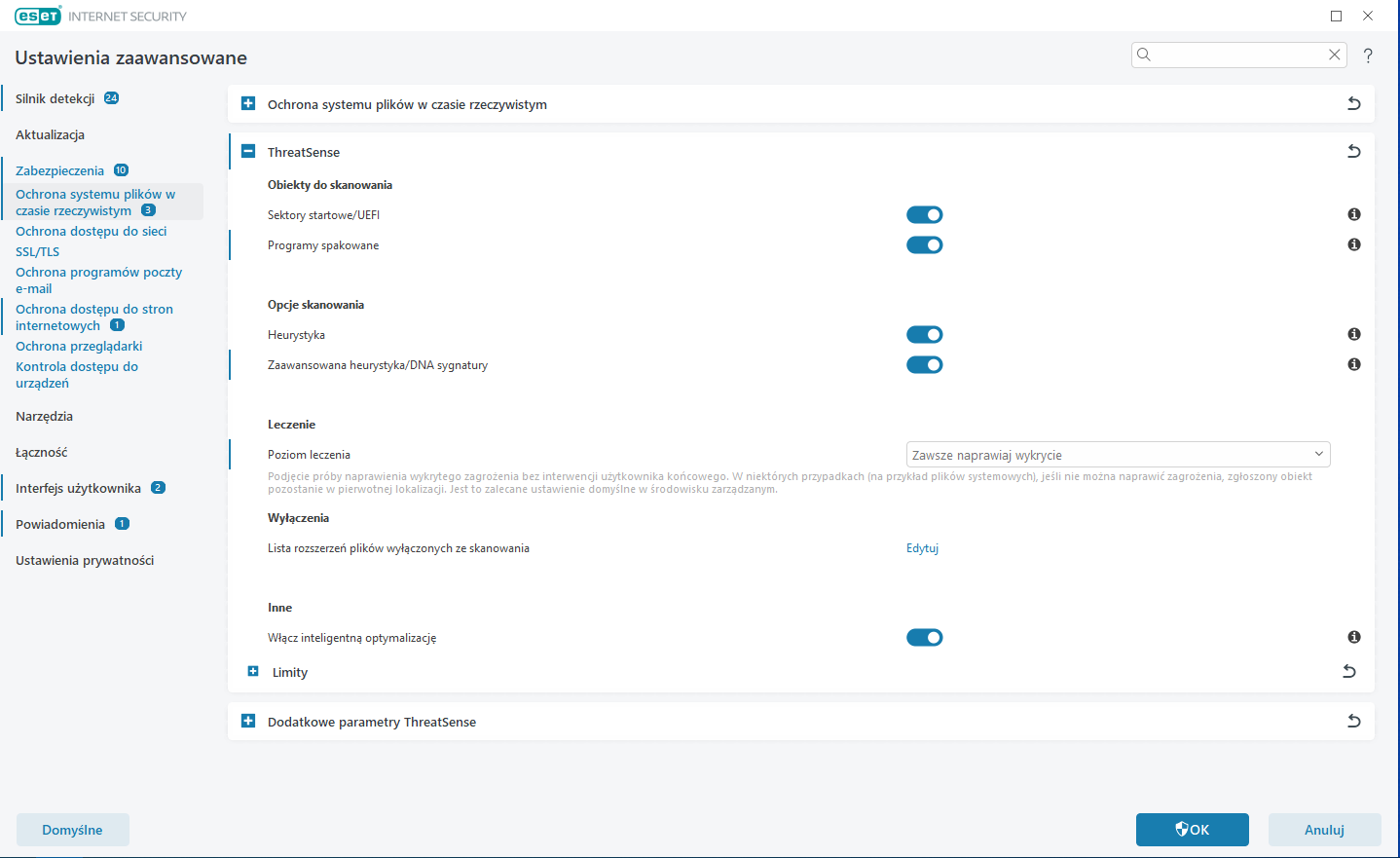

W opcjach "Ochrony plików w czasie rzeczywistym", zaznaczamy odpowiednio opcje: "Obiekty do skanowania" -> "Sektory startowe" oraz "Programy spakowane". Włączamy heurystykę, zmieniamy opcję leczenia na: "Zawsze naprawiaj wykrycie". Włączamy również optymalizację inteligentnego skanowania (jak niżej).

W opcjach "Ochrony plików w czasie rzeczywistym", zaznaczamy odpowiednio opcje: "Obiekty do skanowania" -> "Sektory startowe" oraz "Programy spakowane". Włączamy heurystykę, zmieniamy opcję leczenia na: "Zawsze naprawiaj wykrycie". Włączamy również optymalizację inteligentnego skanowania (jak niżej).

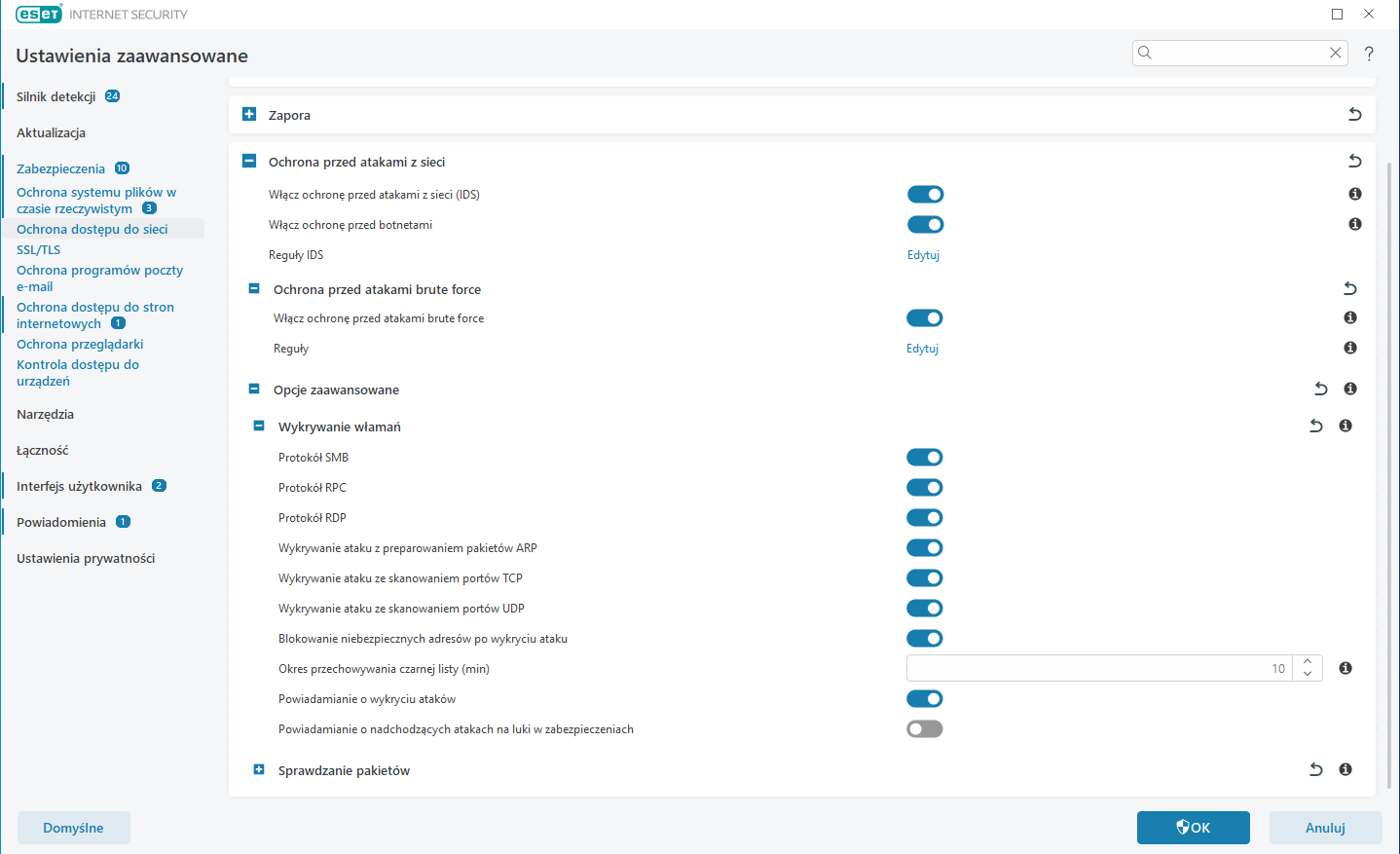

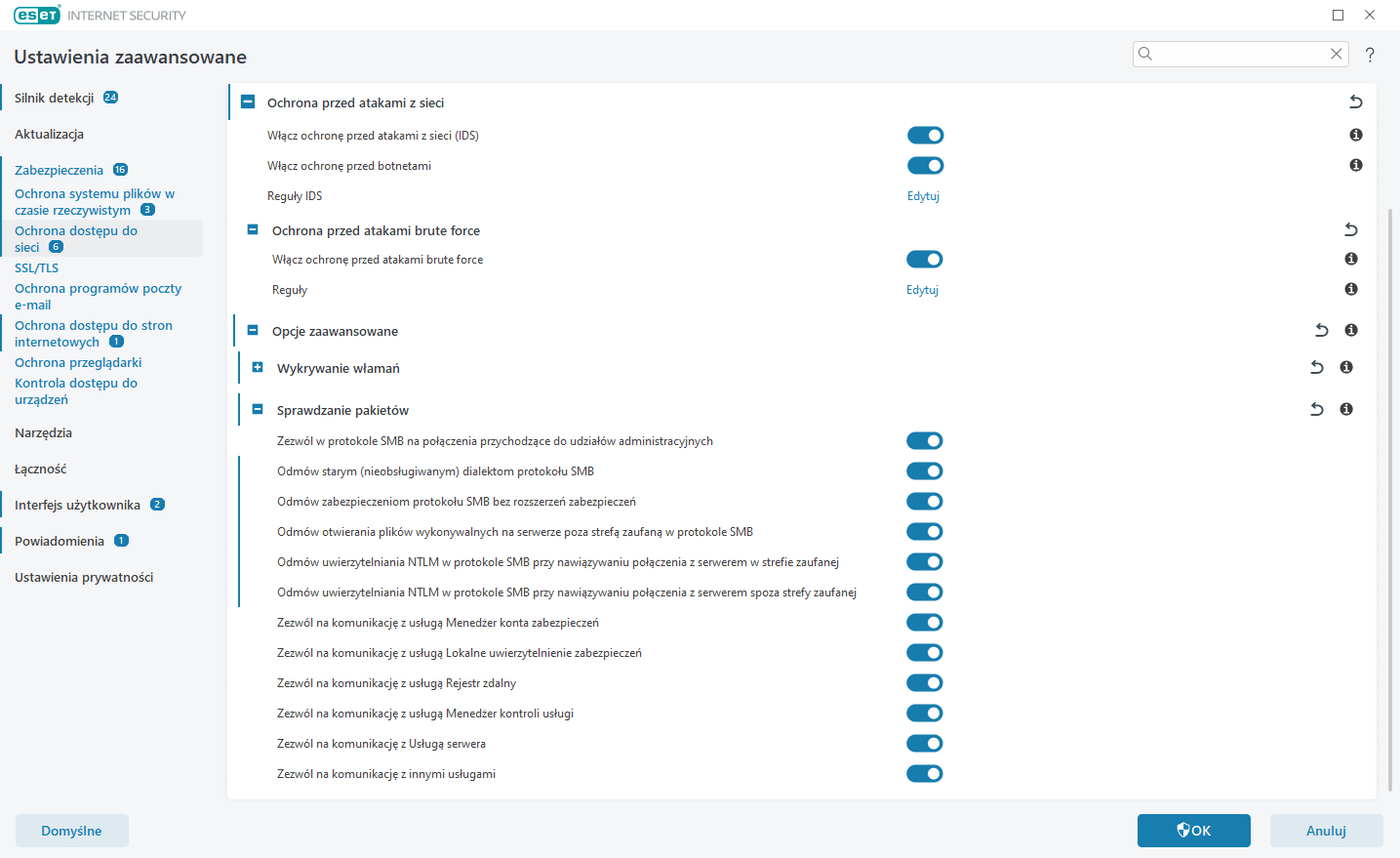

Przechodzimy do zakłdaki "Ochrona dostępu do sieci", zaznaczamy wszystkie opcje na liście po za wyjątkiem ostatniej pozycji- "Powiadamiaj o nadchodzącycha atakach na luki w zabezpieczeniach". Po za tym pozostałe opcje takie jak ochrona przed Brute-force czy wykrywanie włamań i ochrona przed atakami SAMBA, RDP powinny zostać włączone.

Przechodzimy do zakłdaki "Ochrona dostępu do sieci", zaznaczamy wszystkie opcje na liście po za wyjątkiem ostatniej pozycji- "Powiadamiaj o nadchodzącycha atakach na luki w zabezpieczeniach". Po za tym pozostałe opcje takie jak ochrona przed Brute-force czy wykrywanie włamań i ochrona przed atakami SAMBA, RDP powinny zostać włączone.

Przechodzimy do zaawansowanych ustawień ochrony sieci- zaznaczamy wszystkie pozycje na liście. Jeżeli nasz komputer nie jest serwerem albo nie pracuje jako usługa serwerowa, należy zaznaczyć tylko wszyskie opcje ODMOWY na liście. Pozycje "Zezwól" należy wtedy wyłączyć aby zwiększyć bezpieczeńśtwo w naszej domowej sieci. Finalnie powinny więc wtedy zostać tylko włączone opcje:

Przechodzimy do zaawansowanych ustawień ochrony sieci- zaznaczamy wszystkie pozycje na liście. Jeżeli nasz komputer nie jest serwerem albo nie pracuje jako usługa serwerowa, należy zaznaczyć tylko wszyskie opcje ODMOWY na liście. Pozycje "Zezwól" należy wtedy wyłączyć aby zwiększyć bezpieczeńśtwo w naszej domowej sieci. Finalnie powinny więc wtedy zostać tylko włączone opcje:

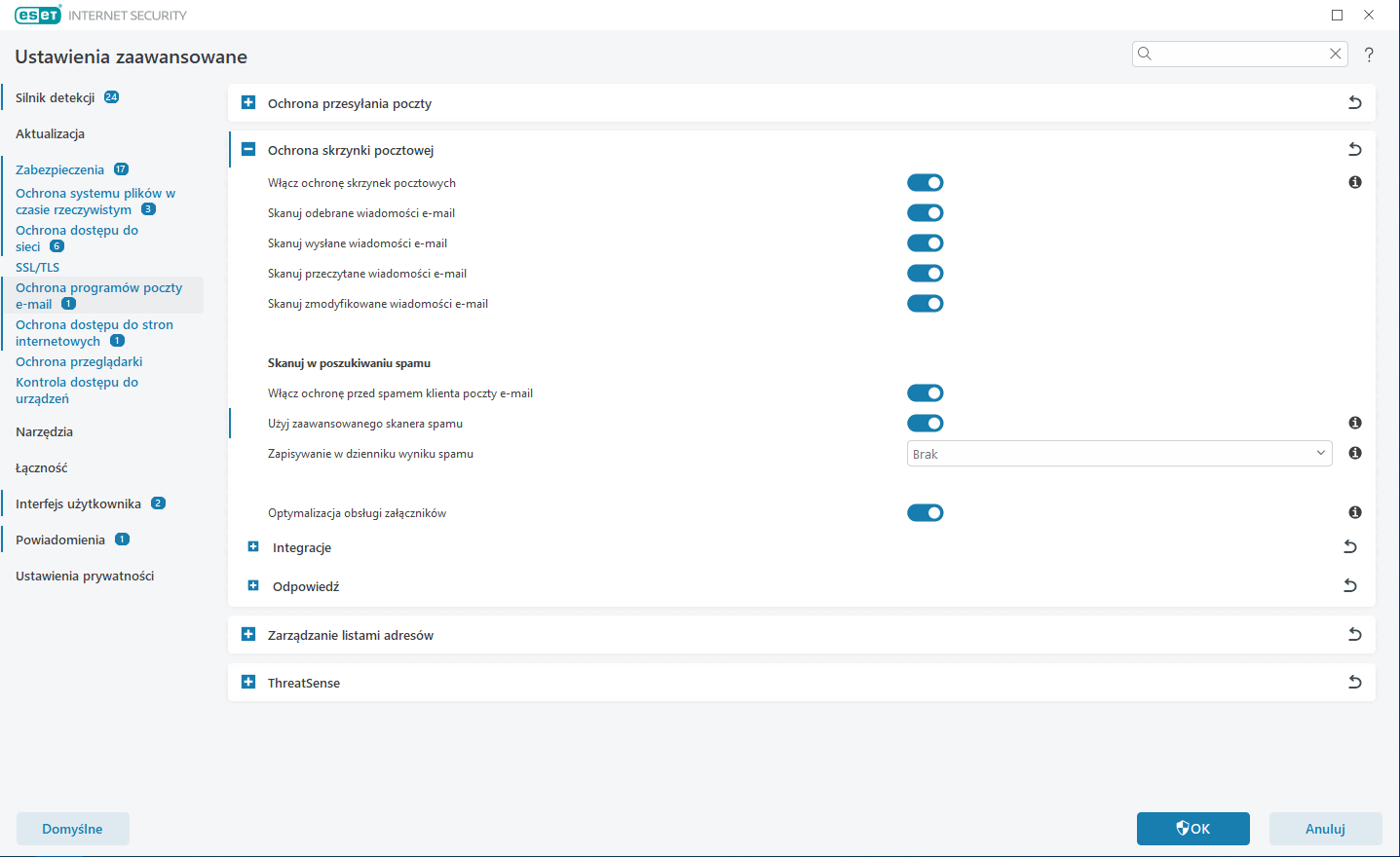

Przechodzimy do sekcji ochrony skrzynki pocztowej. Włączamy odpowiednie opcje (tak jak na poniższym zrzucie ekranu). Włączamy ochronę przed spamem, włączamy wszystkie opcje skanowania wiadomości email oraz włączamy zaawansowany skaner poczty.

Przechodzimy do sekcji ochrony skrzynki pocztowej. Włączamy odpowiednie opcje (tak jak na poniższym zrzucie ekranu). Włączamy ochronę przed spamem, włączamy wszystkie opcje skanowania wiadomości email oraz włączamy zaawansowany skaner poczty.

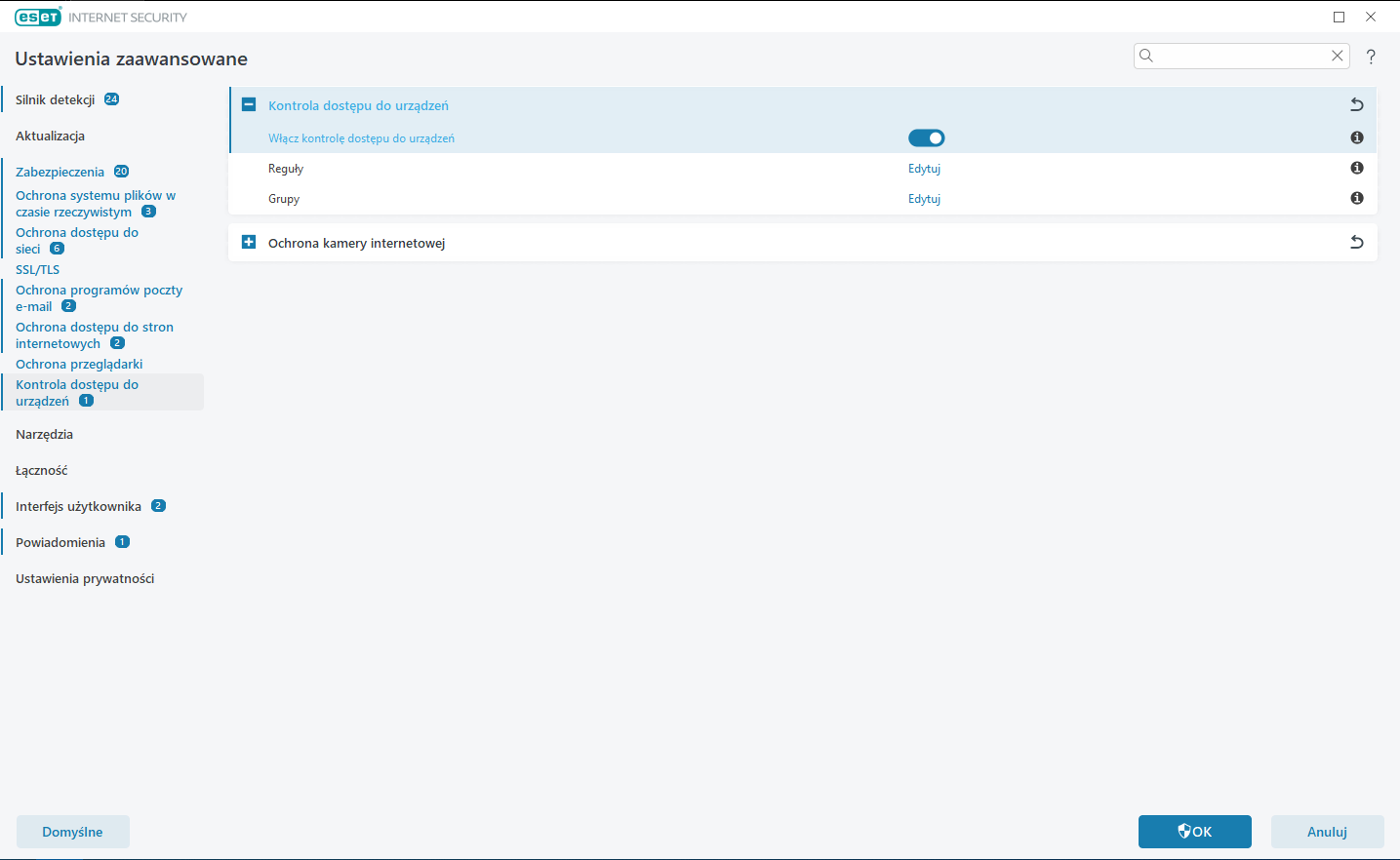

W sekcji "Kontroli dostępu do urządzeń"- włączamy odpowiednią funkcję. Należy również w tej samej sekcji włączyć ochronę kamerki internetowej.

W sekcji "Kontroli dostępu do urządzeń"- włączamy odpowiednią funkcję. Należy również w tej samej sekcji włączyć ochronę kamerki internetowej.

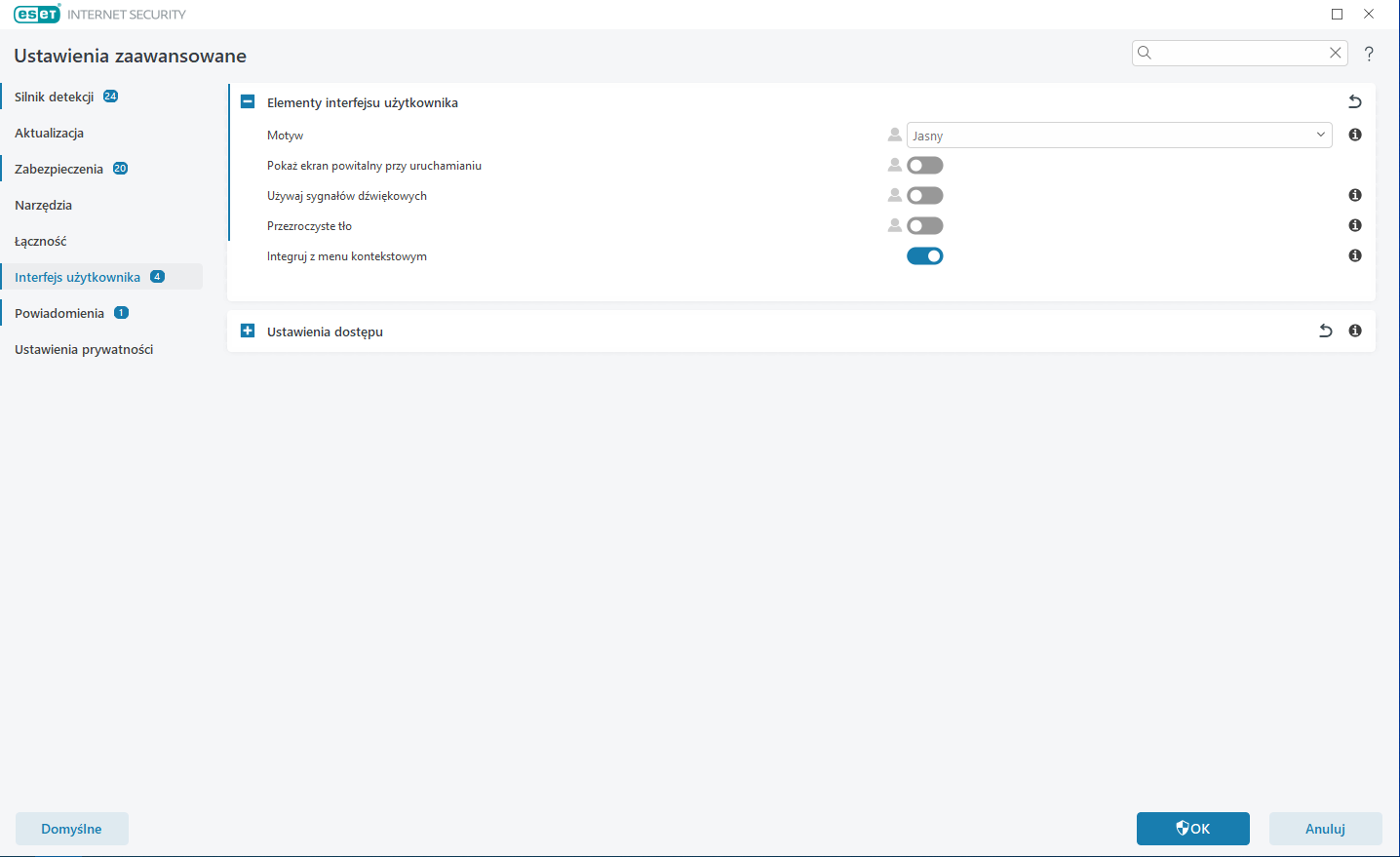

Na sam koniec w sekcji interfejsu użytkownika, wyłączamy powiadomienia dźwiękowe, przezroczyste tło oraz ekran powitalny (to już kwestia wyglądu i nie musicie już tutaj tego zmieniać, gdyż każdy ma własne preferencje).

Na sam koniec w sekcji interfejsu użytkownika, wyłączamy powiadomienia dźwiękowe, przezroczyste tło oraz ekran powitalny (to już kwestia wyglądu i nie musicie już tutaj tego zmieniać, gdyż każdy ma własne preferencje).

Do tego poradnika załączamy również gotowy plik konfiguracyjny zawierający już skonfigurowane ustawienia programu. Można go pobrać z poniższej strony:

Pobierz plik konfiguracyjny

Pobrany plik należy odpowiednio zaimportować w ustawieniach programu, klikając na przycisk "Importuj/Eksportuj ustawienia" w głównym oknie programu.

Do tego poradnika załączamy również gotowy plik konfiguracyjny zawierający już skonfigurowane ustawienia programu. Można go pobrać z poniższej strony:

Pobierz plik konfiguracyjny

Pobrany plik należy odpowiednio zaimportować w ustawieniach programu, klikając na przycisk "Importuj/Eksportuj ustawienia" w głównym oknie programu.